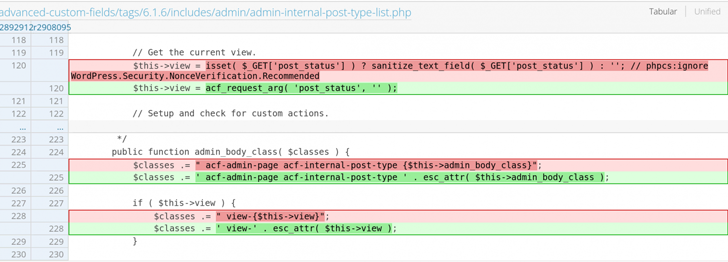

Os usuários do plug-in Advanced Custom Fields para WordPress estão sendo solicitados a atualizar a versão 6.1.6 após a descoberta de uma falha de segurança. O problema, atribuído ao identificador CVE-2023-30777, está relacionado a um caso de cross-site scripting (XSS) refletido que pode ser usado para injetar códigos maliciosos no site. O plug-in, disponível nas versões gratuita e profissional, possui mais de dois milhões de instalações ativas. O problema foi descoberto e relatado aos mantenedores em 2 de maio de 2023. “Esta vulnerabilidade permite que qualquer usuário não autenticado roube informações confidenciais para, neste caso, escalar privilégios no site WordPress, enganando um usuário privilegiado para visitar o caminho da URL criada”, disse Rafie Muhammad, pesquisador do Patchstack.

Os ataques XSS refletidos geralmente ocorrem quando as vítimas são induzidas a clicar em um link falso enviado por e-mail ou outra rota, fazendo com que o código malicioso seja enviado ao site vulnerável, o que reflete o ataque de volta ao navegador do usuário. Esse elemento de engenharia social significa que o XSS refletido não tem o mesmo alcance e escala que os ataques XSS armazenados, levando os agentes de ameaças a distribuir o link malicioso para o maior número possível de vítimas. “Um ataque XSS refletido é normalmente resultado de solicitações recebidas que não são suficientemente sanitizadas, o que permite a manipulação das funções de um aplicativo da Web e a ativação de scripts maliciosos”, observa Imperva.

Vale ressaltar que o CVE-2023-30777 pode ser ativado em uma instalação padrão ou configuração de Advanced Custom Fields, embora só seja possível fazê-lo a partir de usuários logados que tenham acesso ao plug-in.

Um dos motivos de eu não utilizar plugin, sempre crio os fields nativos do wp