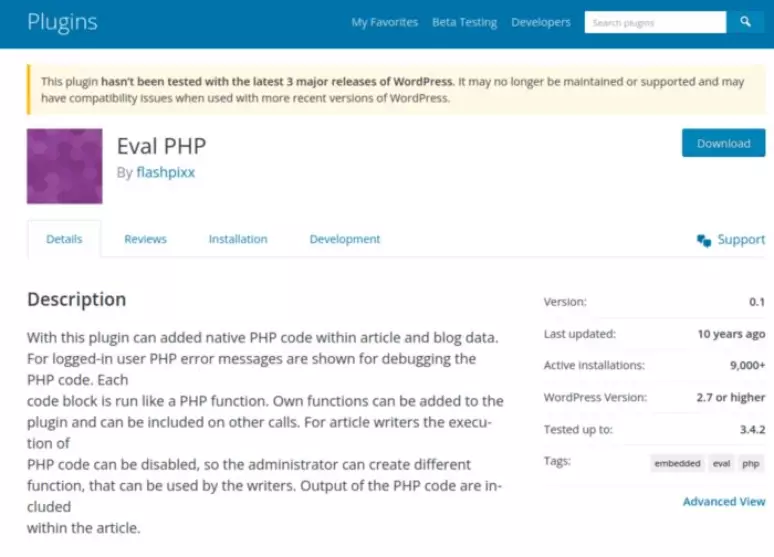

Plugin Eval PHP para WordPress é um exemplo recente de como softwares desatualizados podem ser perigosos. A orientação de que devemos tomar cuidado com softwares antigos, descontinuados ou desatualizados não é exagerada. Prova recente disso vem do Eval PHP. Esse é nome de um plugin para WordPress que não é atualizado desde 2012 e, agora, vem sendo usado por cibercriminosos para invadir sites wordpress.

O Eval PHP permite que o administrador de um site em WordPress adicione códigos PHP diretamente em páginas ou postagens. O recurso pode ser usado para testar funções ou oferecer funcionalidades aos visitantes do site.

Mas a empresa de segurança digital Sucuri alertou que, nas últimas semanas, vários sites estavam sendo infectados com um backdoor cujo código tem relação com o plugin. A Sucuri constatou que, no final de março, o Eval PHP chegou a um pico diário de 7 mil downloads. Antes disso, o plugin raramente registrava um único download por dia. A companhia estima que, desde então, mais de 100 mil downloads já foram realizados.

Comprometimento do site

O número de downloads do plugin disparou nos últimos dias porque ele vem sem usado pelos invasores, não por administradores de sites. Tudo começa quando o invasor insere um código malicioso na tabela “wp_posts” do banco de dados do WordPress. Para isso, ele usa uma conta de administrador comprometida, que também serve para que o plugin seja instalado. Por meio do plugin, o código é injetado em páginas ou postagens do WordPress. Basta então ao invasor acessar esses links para o código ser executado. Quando isso ocorre, o backdoor é inserido na raiz do site. Várias ações maliciosas podem ser executadas a partir daí, como disseminação de malware, captura de dados e ataques a outros sites. Para evitar que as páginas e postagens comprometidas sejam descobertas, os invasores as salvam como rascunho. Assim, os links não aparecem na relação de conteúdo público do site.

O que torna todo esse esquema diferente de outros tipos de invasões é que, como o código malicioso é executado graças ao Eval PHP, é mais difícil o seu rastreamento por mecanismos de segurança. Para piorar a situação, se o backdoor for removido, ele poderá ser inserido no site novamente após o simples acesso a uma das páginas ou postagens comprometidas.

Como se proteger

Evitar o uso de softwares (no caso, plugins) desatualizados é uma das formas de se prevenir contra invasões em sites WordPress. Também é recomendado sempre atualizar themas, e qualquer outro componente associado a aplicação web. Emilio Simoni, CEO da AHT Security, empresa que fornece o plugin de proteção para WordPress WP Anti-Hacker, comenta: “Muitas vezes o site é seguro, mas um plugin, thema ou serviço desatualizado é suficiente para ser uma porta de entrada para uma pessoa mal intencionada, por isso a importância de todos os componentes estarem sempre atualizados. Em uma aplicação de larga escala é um desafio manter todo o ecossistema de componentes atualizados, por isso recomendamos ferramentas que dão apoio ao administrador como nossos plugins de proteção”.